GDPR en Office 365 tooling: Wat kun jij betekenen voor jouw IT-omgeving?

Deel 1 van 4

De General Data Protection Regulation (GDPR, in Nederland ook wel Algemene Vordering Gegevensbescherming – AVG genoemd) komt er aan! Als Office 365 consultant wil je weten of jouw organisatie, of je klant, “GDPR-compliant” is en zo niet: Hoe kan ik dat dan wel worden zonder een torenhoge investering? En het liefst natuurlijk met korte slagen, mei 2018 komt immers steeds dichterbij.

Als je jouw omgeving op Office 365 hebt draaien, ben je goed bezig! Microsoft ziet ook de behoefte naar gegevensbeveiliging groeien en denkt met je mee!

Notitie:

In deze blog ga ik niet in op de inhoud van de GDPR-wetgeving. Mocht je hier toch meer over willen weten dan hebben mijn collega’s Bart & Tim dit onderwerp haarfijn voor je uitgelegd in hun blog “In 4 stappen klaar voor de AVG”.

![]()

GDPR en Office 365

Microsoft doet zelf al veel aan gegevensbeveiliging en preventie van gegevenslekken. Zo heeft Microsoft in februari dit jaar zelf aangekondigd dat haar cloud diensten voor 25 Mei GDPR compliant zullen zijn. Volgens dit artikel heeft Microsoft ook de meest uitgebreide set aan compliance aanbiedingen van elke cloud provider.

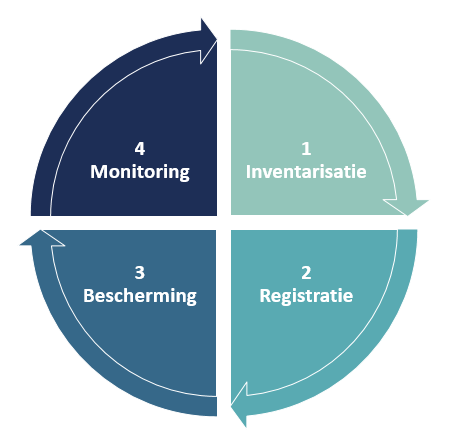

Om compliant te worden aan bovenstaande veranderingen en verplichtingen heeft Valid een opzet (geïnspireerd door Microsoft) in de vorm van een vier-fasen stappenplan ontwikkeld:

Stap 1: Inventarisatie

De eerste stap bestaat uit het identificeren van persoonlijke gegevens binnen de organisatie. Dit is voor veel organisaties al direct een grote stap omdat er buiten gestructureerde gegevens vaak ook veel ongestructureerde gegevens “rondzwerven” over verschillende afdelingen en/of locaties. Daarnaast moet ook in kaart gebracht worden welke gegevens met wie gedeeld worden.

Stap 2: Registratie

Volgens de nieuwe wetgeving moet een betrokkene toegang kunnen krijgen tot zijn of haar persoonlijke gegevens en moet deze ook kunnen (laten) wijzigen en/of verwijderen. Om dit te kunnen verwezenlijken als organisatie is het essentieel om te weten hoe deze persoonlijke gegevens gebruikt en benaderd worden.

Stap 3: Bescherming

Onder de beveiligingsfase valt zowel het goed inrichten van je systeem voor het voorkomen van gegevenslekken alsmede het instellen van protocollen die gevolgd moeten worden bij een gegevenslek.

Stap 4: Monitoring

De nieuwe wet verplicht organisaties ook om meer transparant te zijn over het gebruik van persoonlijke gegevens. Organisaties moeten uiteindelijk aan kunnen tonen welke persoonlijke gegevens gebruikt worden, hoelang de betreffende gegevens bewaard worden en voor welke processen en doeleinden deze gegevens gebruikt worden. Daar hoort natuurlijk ook een stukje rapportage bij.

Bovenstaand stappenplan is een mooi vertrekpunt voor de organisatie die een professionalisering in het beheer van de beschikbare gegevens wilt behalen en GDPR-compliant wilt worden. In de onderstaande paragrafen heb ik de basisfuncties van een aantal handige standaard Microsoft tools aan de verschillende fasen gekoppeld. Met deze tools kun je een stap in de goede richting zetten om GDPR-compliant te worden.

![]()

Inventarisatie – stap 1/4

Een eerste stap om compliant te worden is om inzicht te krijgen in de informatiestromen binnen jouw organisatie (of die van de klant).

Hierbij moet je jezelf de volgende vragen stellen:

- Welke informatie slaan we op als organisatie?

- Waar slaan we deze informatie op?

- Is deze informatie goed beveiligd?

Hier komen dan vanzelf vervolgvragen op zoals bijvoorbeeld:

- Weten we waar alle informatie zich bevindt?

- Weet iedereen (concreet) waar alle informatie opgeslagen moet worden?

- Is het wel veilig genoeg om op deze manier met de betreffende informatie om te gaan?

- Hebben we inzicht of er nog veel kopieën verdeeld worden binnen en/of buiten de organisatie?

- Etc…

Hieronder leg ik je uit welke Office 365 tools je kunt gebruiken om antwoord op een aantal van dit soort vragen te krijgen.

Data Loss Prevention klinkt op het eerste gezicht niet als een tool voor inventarisatie, maar het kan hier wel degelijk voor worden ingezet.

Met DLP kun je binnen verschillende locaties van je Office 365 tenant gevoelige informatie identificeren. Met deze tool kun je verschillende beleidsregels voor jouw organisatie instellen. Deze beleidsregels kunnen vervolgens worden ingezet om bestaande gevoelige informatie in kaart te brengen. Je kunt bijvoorbeeld zoeken op informatie met gevoelige informatie die gedeeld zijn met externen.

Een beleidsregel bevat drie onderdelen:

- De locatie waar de engine moet zoeken (zoals bijv: Exchange Online, SharePoint Online en/of OneDrive for Business, maar ook third-party zoals bijv: Twitter, Facebook en/of LinkedIn).

- De inhoud waar naar gezocht moet worden.

- Condities voor uitvoering.

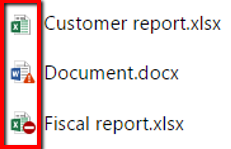

Als documenten binnen een beleidsregel vallen dan zal dit visueel worden weergegeven in SharePoint en OneDrive:

De toegang tot een dergelijk document wordt vervolgens tijdelijk gelimiteerd. Vervolgens moet een een medewerker met voldoende rechten (bijvoorbeeld de persoon die het laatst dit document bewerkt heeft) de gevoelige informatie in het document aanpassen of verwijderen voordat de tijdelijke gelimiteerde rechten weer verwijderd worden.

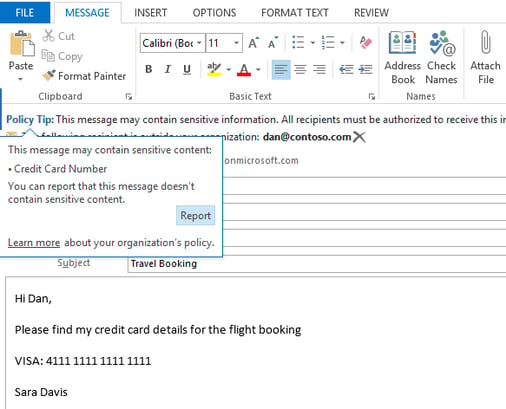

Naast het identificeren van privacygevoelige gegevens blokkeer je via deze tool ook het delen van documenten en/of e-mails met gevoelige informatie. Hierdoor valt deze tool eigenlijk ook deels onder fase 3 (Beveiliging). Als je bijvoorbeeld een mail wilt sturen via Outlook en je typt vervolgens gevoelige informatie in, dan zal er meteen bovenaan in het bewerkscherm een waarschuwing met de desbetreffende beleidsregel tevoorschijn komen. Afhankelijk van de instellingen van deze regel kan het zijn dat de mail niet verstuurd mag worden.

Het kan in dit geval ook zijn dat de gebruiker een extra goedkeuring moet geven om de mail toch te mogen versturen. Natuurlijk wordt de daadwerkelijke goedkeuring wel geregistreerd.

Over bovenstaand resultaat kunnen vervolgens ook rapporten gedraaid worden. Daardoor valt deze tool ook nog deels onder fase 4 (Rapportage).

![]()

Om je een idee te geven van een beleidsregel binnen DLP leg ik je in dit in een los document uit hoe je een beleidsregel in kunt stellen door middel van een voorbeeld.

![]()

(Advanced) eDiscovery

Een andere tool is eDiscovery. Deze valt zeker onder de fase inventarisatie. Als je moet zoeken naar bepaalde gegevens binnen je Office 365 omgeving ben je met eDiscovery aan het juiste adres. Met eDiscovery kun je namelijk zoeken naar een gegevens-set binnen je Office 365 omgeving door middel van een ingestelde combinatie van zoektermen.

Om veiligheid te waarborgen werkt eDiscovery via het principe van zaakgericht werken. Voor elke aanvraag kun je een “zaak” aanmaken. Vervolgens kun je in de desbetreffende zaak meerdere zoekqueries plaatsen. Alleen mensen met voldoende rechten kunnen de inhoud van deze zaak bekijken. Wie welke zaak mag bekijken wordt bepaald in het “eDiscovery case management” portaal.

Waar eDiscovery werkt met zoekqueries gaat Advanced eDiscovery weer een stap verder. Advanced eDiscovery maakt gebruik van machine learning om zo ook ongestructureerde data in kaart te brengen. Je kunt deze tool trainen om zo de juiste set aan gegevens naar voren te krijgen. Door deze zaak te trainen zullen de zoekresultaten steeds preciezer gaan worden.

Sinds kort kun je met Advanced eDiscovery zelfs gegevens analyseren die buiten Office 365 staan (Nog in preview op moment van schrijven, maar zeker wel noemenswaardig). Denk hierbij aan file shares, archieven en/of gegevens uit een andere cloud service.

![]()

Als je wilt weten hoe je een eDiscovery zaak aanmaakt kun je een voorbeeld downloaden.

![]()

In het volgende deel van deze blogreeks ga ik in op welke standaard Office 365 tools (en een niet standaard open-source tool!) je kunt gebruiken omtrent stap 2: Registratie.

Mocht je meer informatie willen omtrent één van de bovenstaande tools dan ga ik graag een keer met je in gesprek. Neem contact op, of stel je vraag in de comments.

![]()

Klik hier voor meer informatie over Valid's AVG dienstverlening.